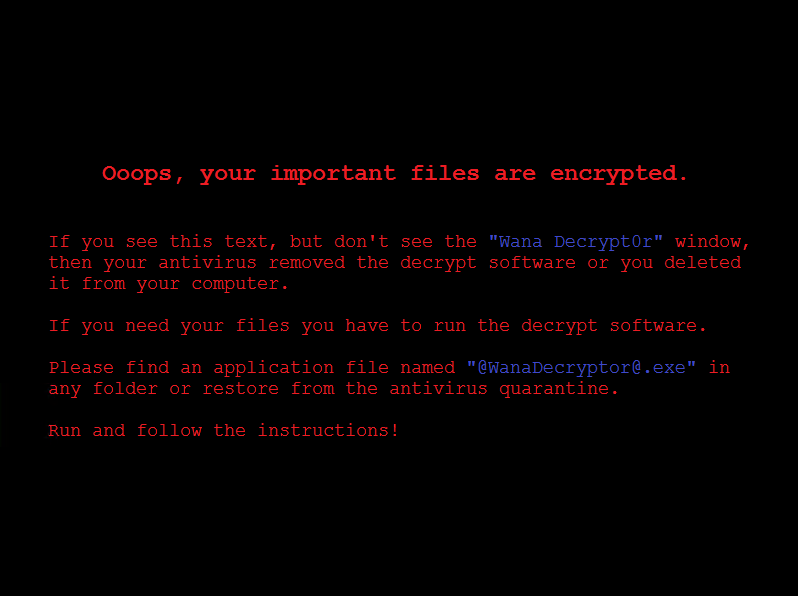

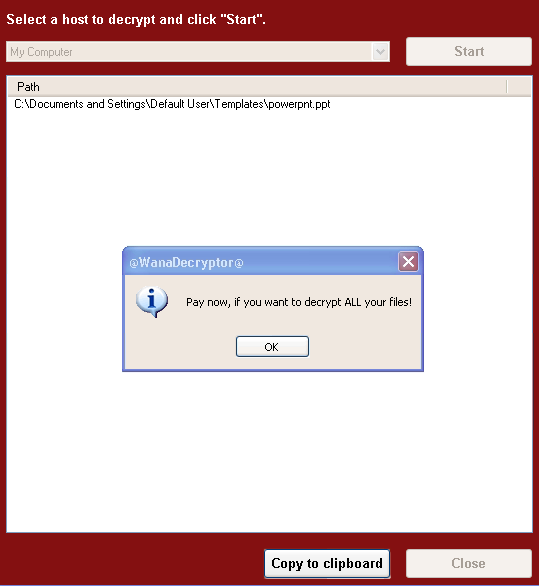

Muchos clientes de Microsoft alrededor del mundo y los sistemas críticos de los que dependen fueron víctimas del software dañino “WannaCrypt”. Microsoft está trabajando para entender el ataque y tomar todas las medidas para proteger a sus clientes. Desde Arrays compartimos a continuación los pasos que todas las empresas deben seguir para mantenerse protegidas. Ante cualquier consulta, no dudes en comunicarte con nosotros.

En marzo, Microsoft proporcionó una actualización de seguridad que resuelve la vulnerabilidad explotada por este tipo de ataques. Los usuarios que tienen habilitado Windows Update están protegidos. A las empresas que aún no aplican la actualización, les sugerimos que instalen Microsoft Security Bulletin MS17-010 inmediatamente.

Para los clientes que usan Windows Defender, Microsoft lanzó recientemente una actualización que detecta la amenaza como Ransom:Win32/WannaCrypt. Para contar con una medida de “defensa en profundidad” es importante mantener actualizado el software anti malware instalado en las computadoras. Los clientes con software antimalware de otras empresas pueden consultar con el servicio técnico de Arrays para confirmar que estén protegidos.

Este tipo de ataques puede evolucionar con el tiempo, por eso cualquier estrategia de defensa en profundidad adicional brindará protecciones extras (por ejemplo, ante el ataque SMBv1, una buena práctica es bloquear los protocolos heredados en sus redes).

Algunos de los clientes de Microsoft utilizan versiones de Windows que ya no reciben soporte, es decir, que no recibieron la actualización de seguridad lanzada en marzo. Por ese motivo, esta actualización de seguridad ya está disponible para descargar manualmente en las plataformas que sólo cuentan con soporte personalizado, como Windows XP, Windows 8 y Windows Server 2003.

Algunos de los ataques utilizan tácticas de phishing comunes, como archivos adjuntos dañinos. Es importante evitar abrir documentos que provengan de fuentes desconfiables o desconocidas. En cuanto a los clientes de Office 365, Microsoft monitorea y se actualiza continuamente para protegerlos de este tipo de amenazas, incluyendo Ransom:Win32/WannaCrypt. La información adicional sobre este malware en particular está disponible en el Centro de protección contra malware de Microsoft (Microsoft Malware Protection Center), al que se puede acceder ingresando al blog de Windows Security, un foro de discusión técnica que proporciona información a los profesionales en seguridad IT para ayudarlos a proteger mejor sus sistemas.

Ante cualquier consulta sobre este malware o sobre seguridad IT en general, no dudes en comunicarte con nosotros.